-

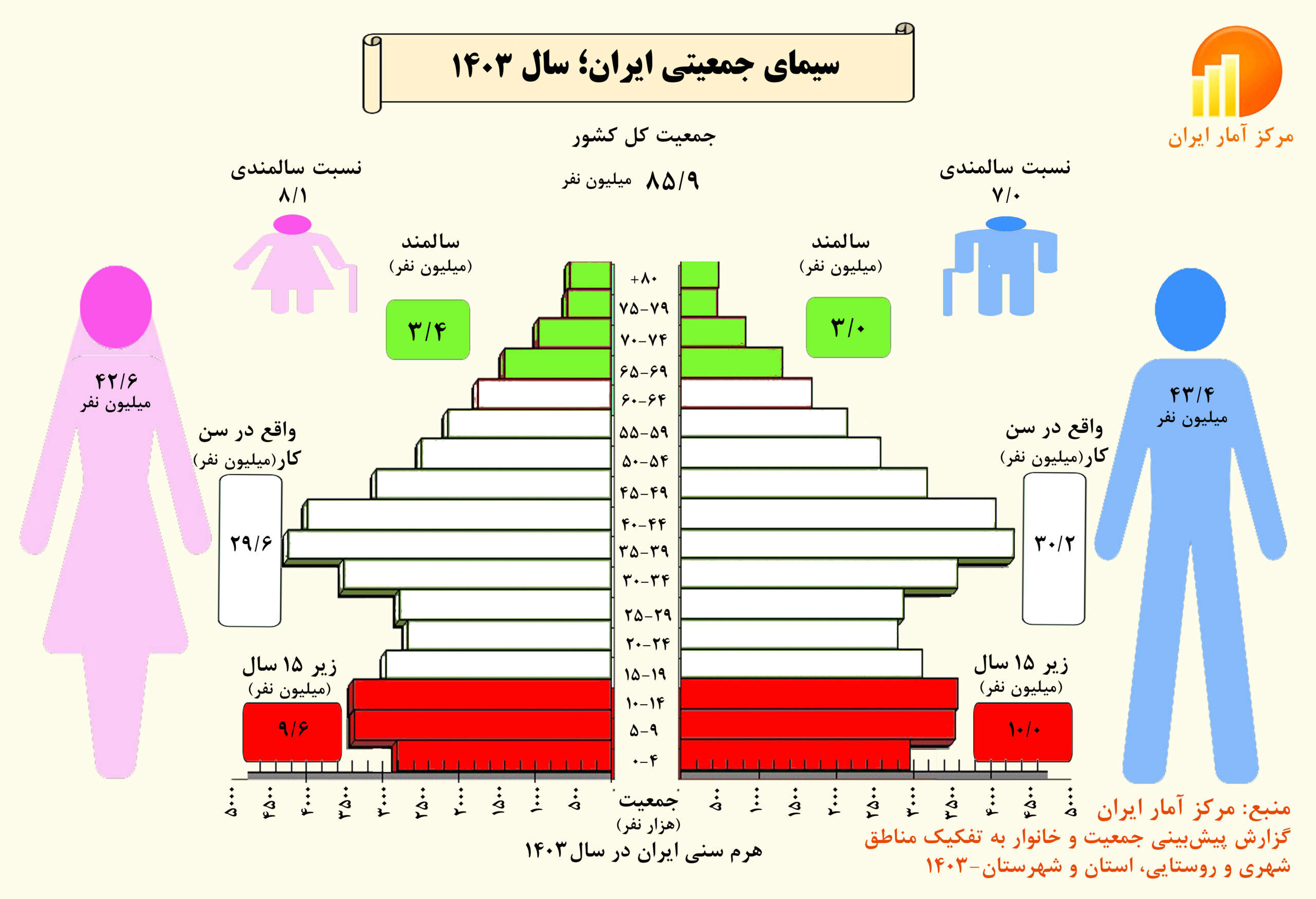

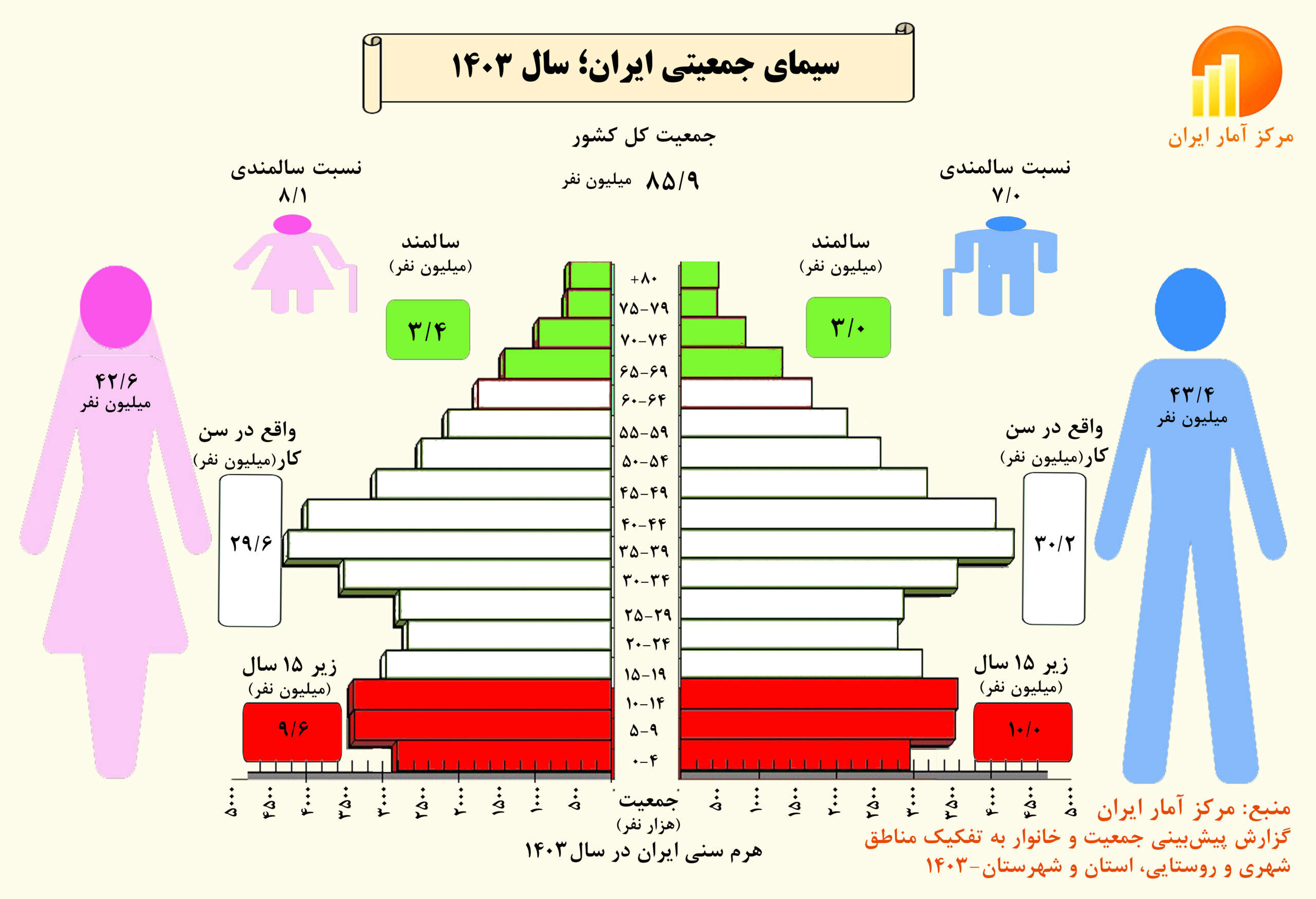

بیش از یک و نیم دهه پیش، زمانی که درباره آینده جمعیتی ایران مینوشتم، تصویری بسیار متفاوت از امروز در ذهن داشتم. آن روزها، پیشبینیها حکایت از ایرانی با جمعیتی بالغ بر ۱۰۰ میلیون نفر در سال ۱۴۰۴ داشت. اما…

-

گسترش غذای چینی با اهرم بابل تی

صنعت غذا و نوشیدنی (F&B) یکی از بزرگترین و پویاترین بخشهای اقتصاد جهانی است. حالا با اضافه شدن بابل تی (همان چای حبابی) این صنعت عضو جدیدی دارد. این صنعت شامل تولید، فرآوری، بستهبندی، توزیع و خردهفروشی مواد غذایی و…

-

بنجامین فرانکلین و 5 قدم تا عملگرایی

چند وقت پیش نوشتهای با عنوان «نامهای از بنجامین فرانکلین: با افتخار وِل بده!» در خصوص افتخار آفرینش به نفخ از روی نامه واقعی و اصلی بنجامین فرانکلین یکی از پدران بنیانگذاری ایالات متحده آمریکا (Founding Fathers) نوشتم. برای خیلیها…

-

«ناتیلوس Nautilus» و رمان بیست هزار فرسنگ زیر دریا

بر اساس فصل اول سریال ناتیلوس میشه گفت با یک سریال درجه دو، با بازی معمولی، ساخت خوب و داستان از هم گسسته روبرو هستیم. احتمالا در قسمتی از پستپروداکشن و به علت کاهش هزینههای شرکت دیزنی ایرادات این سریال…

-

3 منابع دادههای انتخاباتی و آزادیهای سیاسی

در این مطلب، به معرفی سه منبع معتبر و کاربردی در زمینه دادههای انتخاباتی و آزادیهای سیاسی میپردازیم: پایگاه دادههای انتخاباتی دانشگاه نیویورک، پایگاه دادههای مشارکت رایدهندگان موسسه بینالمللی دموکراسی و کمکهای انتخاباتی (IDEA)، و گزارشهای آزادی خانه (Freedom House).…

-

خط زمانی (Timeline) داستان سیلو

داستانهای سیلو و ماجراجوییهای ژولیت جذابیت خاص خود را دارد. در آیندهای دور، در عمق زمین و در دل سیلوهای عظیم و بیپایان، انسانها برای بقا در برابر یک دنیای بیرونی سمی و مرگبار پناه گرفتهاند. هر سیلو مانند یک…

-

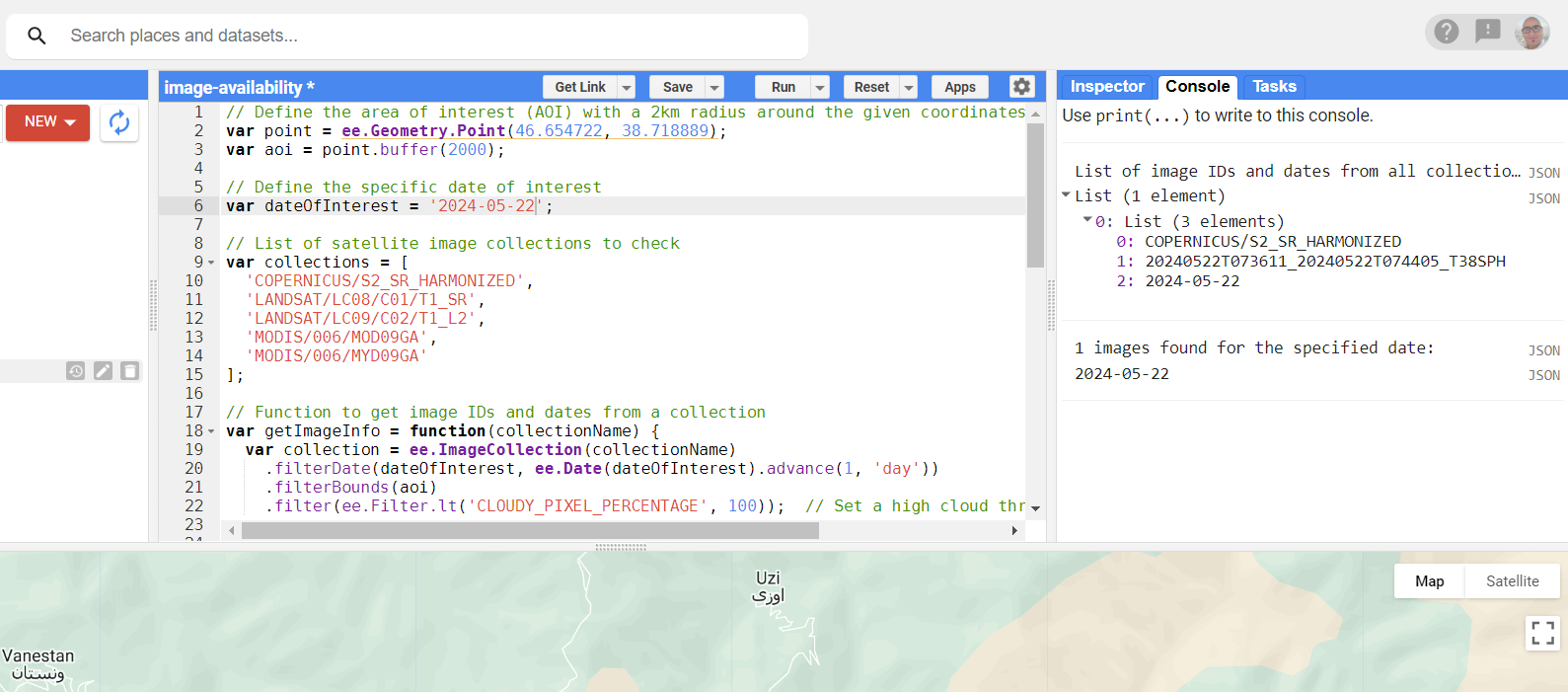

استفاده از GEE برای یافتن تصاویر ماهوارهای در یک تاریخ مشخص

امروزه با استفاده از Google Earth Engine (GEE) میتوانیم بهسادگی تصاویر ماهوارهای یک منطقه خاص را برای یک تاریخ مشخص پیدا کنیم. در این پست، نحوه انجام این کار را با استفاده از کد جاوااسکریپت در GEE شرح میدهیم. تعریف…